Thème

Rôles

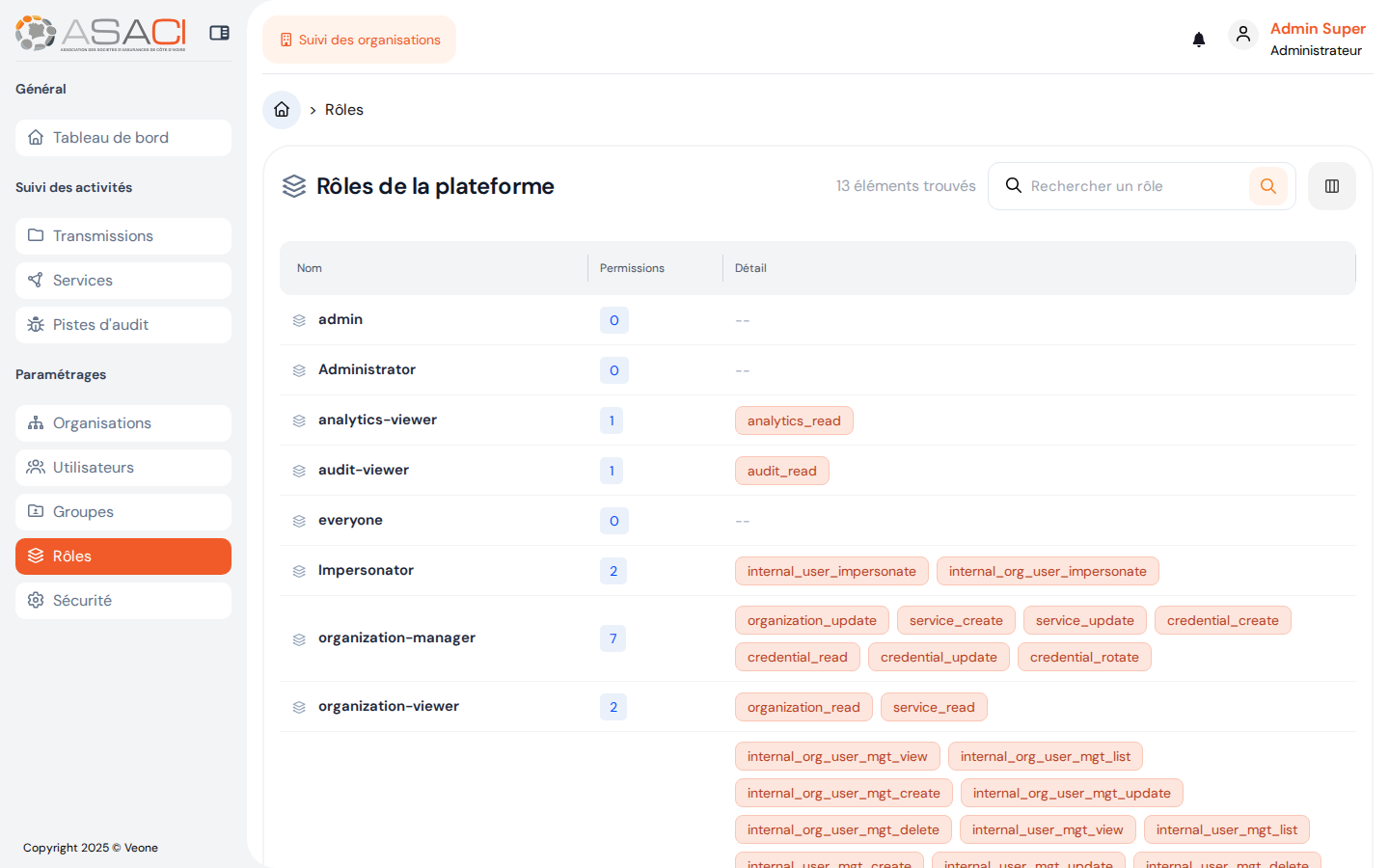

URL : /roles • Menu : Paramétrages ▸ Rôles • Permission requise : organization_read

Catalogue des rôles et permissions disponibles sur la plateforme. Lecture seule : le catalogue est défini au niveau plateforme.

Chaîne d'attribution

Utilisateur → Groupe → Rôle → PermissionUn utilisateur n'a jamais de rôle attribué directement. Il hérite de ses rôles via ses groupes.

Colonnes

| Colonne | Signification |

|---|---|

| Nom | Identifiant du rôle. |

| Permissions | Nombre de permissions contenues. |

| Détail | Liste des permissions (tags). |

Les 13 rôles

| Rôle | Nombre de permissions | Usage |

|---|---|---|

admin | 0 | Rôle technique réservé (pas de permissions attachées dans l'UI). |

Administrator | 0 | Rôle technique WSO2 — ne pas utiliser fonctionnellement. |

analytics-viewer | 1 | Accès aux tableaux de bord analytiques. |

audit-viewer | 1 | Consultation de la piste d'audit. |

everyone | 0 | Rôle implicite de tout utilisateur authentifié. |

Impersonator | 2 | Simulation d'un autre utilisateur (support). |

organization-manager | 7 | Gestion complète d'une organisation. |

organization-viewer | 2 | Consultation d'une organisation. |

platform-governor | 27 | Super-administrateur plateforme — toutes les permissions sensibles. |

system | 0 | Compte technique interne — non assignable. |

transaction-viewer | 1 | Consultation des transmissions. |

user-manager | 5 | Gestion des utilisateurs (création, désactivation). |

user-viewer | 1 | Consultation des utilisateurs. |

Contenu de chaque rôle

analytics-viewer (1)

analytics_read

audit-viewer (1)

audit_read

Impersonator (2)

internal_user_impersonate, internal_org_user_impersonate

organization-manager (7)

organization_update, service_create, service_update, credential_create, credential_read, credential_update, credential_rotate

organization-viewer (2)

organization_read, service_read

platform-governor (27)

Inclut toutes les permissions sensibles de la plateforme :

- Gestion utilisateurs :

internal_org_user_mgt_view/list/create/update/delete,internal_user_mgt_view/list/create/update/delete,user_delete - Gestion groupes :

internal_org_group_mgt_view/create/update/delete - Gestion applications :

internal_org_application_mgt_view/create/update/delete - Permissions & rôles :

permission_manage,role_manage - Organisations :

organization_create,organization_deactivate,organization_reactivate,organization_delete - Services & credentials :

service_delete,credential_delete

transaction-viewer (1)

transaction_read

user-manager (5)

user_create, user_update, user_deactivate, user_reactivate, permission_manage

user-viewer (1)

user_read

Rôles techniques (non assignables fonctionnellement)

admin,Administrator,everyone,system— réservés à WSO2 Identity Server. N'apparaissent dans la liste que pour information.

Catalogue des permissions

Les permissions affichées en tags sur la page sont organisées par domaine :

| Domaine | Permissions |

|---|---|

| Utilisateurs | user_create, user_read, user_update, user_deactivate, user_reactivate, user_delete |

| Rôles & permissions | role_manage, permission_manage |

| Organisations | organization_create, organization_read, organization_update, organization_deactivate, organization_reactivate, organization_delete |

| Services | service_create, service_read, service_update, service_delete |

| Credentials | credential_create, credential_read, credential_update, credential_rotate, credential_delete |

| Transactions & audit | transaction_read, audit_read, analytics_read |

| Technique interne | internal_* (gestion utilisateurs, groupes, applications côté IDP), internal_user_impersonate, internal_org_user_impersonate |

Lecture seule

Les rôles et leur contenu sont gérés côté plateforme :

- Pas d'ajout / suppression de rôle depuis la console.

- Pas de modification des permissions attachées à un rôle.

Pour obtenir un rôle custom, faites une demande auprès de l'équipe plateforme (voir Support).

Recherche

Barre de recherche en haut : filtre par nom de rôle ou nom de permission.

Voir aussi

- Groupes — attribution des rôles via les groupes.

- Utilisateurs — rattachement des utilisateurs aux groupes.